Amazon Web Services (AWS), Cloudflare ve Google Salı günü, HTTP/2 Rapid Reset adı verilen yeni bir tekniğe dayanan, rekor kıran dağıtılmış hizmet reddi (DDoS) saldırılarını azaltmak için adımlar attıklarını söyledi.

İçindekiler

HTTP/2 Rapid Reset Zero-Day Güvenlik Açığı

Şirketler koordineli bir açıklamada, Layer 7 saldırılarının Ağustos 2023’ün sonlarında tespit edildiğini söyledi. Bu saldırıya karşı kümülatif duyarlılık CVE-2023-44487 olarak takip ediliyor ve CVSS maksimum 10 üzerinden 7,5 puan taşıyor.

Google‘ın bulut altyapısına yönelik saldırılar saniyede 398 milyon istek (RPS) ile zirveye ulaşırken, AWS ve Cloudflare‘e yönelik saldırılar sırasıyla 155 milyon ve 201 milyon RPS hacmini aştı.

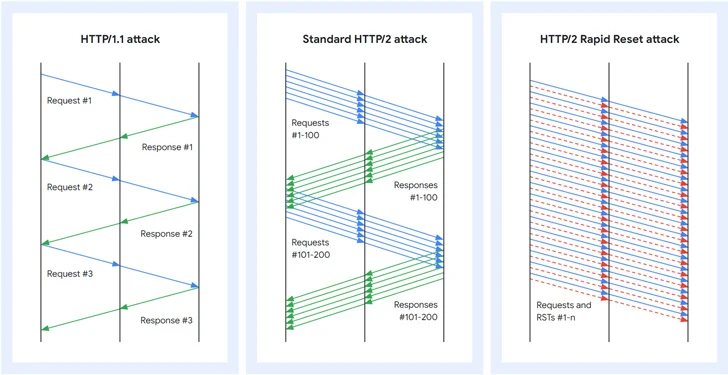

HTTP/2 Rapid Reset, HTTP/2 protokolünde DDoS saldırıları gerçekleştirmek için kullanılabilecek bir Zero-Day kusurunu ifade eder. HTTP/2‘nin önemli bir özelliği, isteklerin eşzamanlı akışlar biçiminde ortaya çıkan tek bir TCP bağlantısı üzerinden çoğullanmasıdır.

Dahası, bir isteği iptal etmek isteyen bir istemci, veri alışverişini durdurmak için bir RST_STREAM çerçevesi yayınlayabilir. Rapid Reset saldırısı, istekleri hızlı bir şekilde art arda göndermek ve iptal etmek için bu yöntemi kullanır, böylece sunucunun eşzamanlı akış maksimumunu atlatır ve yapılandırılmış eşiğe ulaşmadan sunucuyu aşırı yükler.

AWS’den Mark Ryland ve Tom Scholl, “HTTP/2 Rapid Reset saldırıları, hızlı bir şekilde art arda istek ve sıfırlamalarla birden fazla HTTP/2 bağlantısından oluşuyor” dedi.

“Örneğin, birden fazla akışa yönelik bir dizi istek iletilecek ve ardından bu isteklerin her biri için bir sıfırlama gerçekleştirilecek. Hedeflenen sistem her isteği ayrıştıracak ve ona göre hareket edecek, bir istek için günlükler oluşturacak ve daha sonra bu istekler tarafından sıfırlanacak veya iptal edilecektir.”

Akışları anında sıfırlama yeteneği, her bağlantının sınırsız sayıda isteğe sahip olmasına olanak tanır ve böylece bir tehdit aktörünün, hedeflenen web sitesinin yeni gelen isteklere yanıt verme yeteneğini aşabilecek bir HTTP/2 istekleri barajı oluşturmasına ve bu istekleri etkili bir şekilde ele geçirmesine olanak tanır. aşağı.

Başka bir deyişle, tehdit aktörleri yüz binlerce HTTP/2 akışını başlatarak ve bunları yerleşik bir bağlantı üzerinden geniş ölçekte hızlı bir şekilde iptal ederek web sitelerini baskı altına alabilir ve onları çevrimdışı duruma getirebilir. Bir diğer önemli husus da bu tür saldırıların, Cloudflare tarafından gözlemlendiği üzere 20.000 makineye denk gelen mütevazı boyutlu bir botnet kullanılarak gerçekleştirilebilmesidir.

Cloudflare’in güvenlik şefi Grant Bourzikas, “Bu Zero-Day, tehdit aktörlerine İsviçre Çakısı’ndaki güvenlik açıklarından yararlanarak kurbanlarına daha önce hiç görülmemiş bir boyutta saldırmak için kritik yeni bir araç sağladı” dedi.

W3Techs’e göre HTTP/2, tüm web sitelerinin %35,6’sı tarafından kullanılıyor. Web Almanac tarafından paylaşılan verilere göre HTTP/2 kullanan isteklerin yüzdesi %77’dir.

Google Cloud, Hızlı Sıfırlama saldırılarının, ilk sürüm kadar etkili olmasa da standart HTTP/2 DDoS saldırılarından daha etkili olan birden fazla çeşidini gözlemlediğini söyledi.

Juho Snellman ve Daniele Lamartino, “İlk varyant akışları hemen iptal etmiyor, bunun yerine aynı anda bir dizi akış açıyor, bir süre bekliyor ve ardından bu akışları iptal ediyor ve ardından hemen başka bir büyük akış kümesi açıyor” dedi.

“İkinci değişken, akışların tamamen iptal edilmesini ortadan kaldırıyor ve bunun yerine iyimser bir şekilde, sunucunun tanıttığı sayıdan daha fazla eşzamanlı akış açmaya çalışıyor.”

F5 bağımsız bir danışma belgesinde, saldırının NGINX HTTP/2 modülünü etkilediğini söyledi ve müşterilerini, eşzamanlı akış sayısını varsayılan istekleri 128 ile sınırlamak ve HTTP bağlantılarının isteklerini 1000’e kadar sürdürmek için NGINX yapılandırmalarını güncellemeye çağırdı.

Bourzikas ayrıca, “Bugünden sonra, tehdit aktörleri HTTP/2 güvenlik açığının büyük ölçüde farkında olacak ve savunmacılar ile saldırılar arasındaki yarışı başlatmak ve kaçınılmaz olarak önemsiz hale gelecek. İlk önce yama uygulayan veya ilk önce yararlanan yapılar yarışı önde bitirebilir. Kuruluşlar, sistemlerin test edileceğini varsaymalı ve korumayı sağlamak için proaktif önlemler almalıdır” dedi.

Şirketler HTTP/2 Rapid Reset Saldırısına Yanıt Veriyor

CVE-2023-44487’nin kamuya açıklanmasının ardından birçok şirket, yazılımlarındaki yeni saldırı vektörüne karşı koymak için güncellemeler yayınladı.

- Alibaba Tengine

- Apache Tomcat

- Apple Swift

- Eclipse Jetty

- F5

- Golang

- Kubernetes

- Linux dağıtımları Debian, Red Hat ve Ubuntu

- Microsoft

- Netty

Sık Sorulan Sorular

DDoS (Dağıtılmış Hizmet Reddi) Nedir?

Dağıtılmış Hizmet Reddi (DDoS), bilgisayar ağlarına ve sunuculara yönelik saldırılarda kullanılan bir tür siber saldırıdır. DDoS saldırısı, birçok farklı kaynaktan gelerek aynı hedefe yönlendirilen trafiği içerir ve hedef sunucuyu veya ağı işlemez hale getirmeyi amaçlar. DDoS saldırıları, çeşitli nedenlerle gerçekleştirilebilir, bunlar arasında bilgi hırsızlığı, rakip şirketlere zarar verme, siyasi nedenler veya sadece çevrimiçi kargaşa yaratma isteği bulunabilir.

DDoS saldırılarının temel özellikleri şunlardır:

- Dağıtılmış Kaynaklar: DDoS saldırıları, birçok farklı kaynaktan gelir. Bu, saldırıları daha zor tespit edilebilir kılar.

- Büyük Trafik Hacmi: Saldırganlar, hedef sunucuya veya ağı aşırı miktarda trafik göndererek kaynakların tükenmesine neden olurlar. Bu, hedefin normal trafiği işleyememesine yol açar.

- Hizmet Reddi: Temel amacı, hedef sunucuyu veya ağı işlemez hale getirmek olan DDoS saldırıları, servis reddine neden olur. Bu, hedefin kullanıcılarının veya müşterilerinin hizmete erişememesine neden olur.

- Gizlilik: DDoS saldırganları genellikle kimliklerini gizlerler. Bu nedenle, kimin saldırdığını belirlemek zor olabilir.

DDoS saldırıları, işletmeler, hükümet kurumları, çevrimiçi hizmet sağlayıcıları ve diğer organizasyonlar için ciddi sorunlara neden olabilir. Saldırılar sırasında hizmet kesintileri yaşanabilir, müşteri güveni sarsılabilir ve maddi kayıplar olabilir. Bu nedenle, DDoS saldırılarına karşı koruma ve hazırlık önemlidir.

Koruma önlemleri arasında güvenlik duvarları, ağ izleme sistemleri, trafik analizi ve hızlı yanıt mekanizmaları yer alır. Ayrıca, dağıtılmış hizmet reddi saldırılarını tespit etmek ve önlemek için uzmanlaşmış güvenlik firmalarından veya hizmet sağlayıcılardan destek almak da önemlidir.

Zero-Day Güvenlik Açığı Nedir?

Zero-day güvenlik açığı, genellikle yazılım veya donanım ürünlerinde bulunan ve üretici tarafından henüz bilinmeyen veya yamalanmamış kritik bir güvenlik açığıdır. Bu tür açıklar “zero-day” olarak adlandırılır, çünkü üreticinin bu açığı gidermek için henüz “bir gün” (one-day) süresi olmamıştır. Başka bir deyişle, kötü niyetli kişiler veya siber saldırganlar, açığın keşfedilmesi ve düzeltilmesi fırsatı doğmadan bu açığı hedef alabilirler.

Zero-day güvenlik açıkları, siber saldırganların veya kötü niyetli kişilerin sisteme gizlice sızmasına, hassas verilere erişmesine veya sistemlerin kontrolünü ele geçirmesine olanak tanır. Bu tür açıklar, siber saldırılarda etkili bir silah haline gelir, çünkü sistemlerin savunmasız olduğu ve saldırılara karşı savunmasız oldukları bir dönemde kullanılırlar.

Zero-day açıklarının bazı temel özellikleri şunlardır:

- Sessiz Saldırılar: Zero-day açıklar, genellikle tespit edilmemiş veya henüz yamalanmamış olduğundan, saldırganlar sessizce sisteme sızabilir ve etkinliklerini gizli tutabilirler.

- Sürpriz Unsurlar: Saldırılar, savunma mekanizmalarını şaşırtmak ve savunmayı aşmak için kullanılabilir. Sistem yöneticileri, bu tür açıkların varlığından haberdar olmadan savunmasızdır.

- Hızlı Yayılma: Zero-day saldırıları hızla yayılabilir, çünkü savunma önlemleri bu tür açıkları zaten göz önünde bulundurmamıştır.

Zero-day açıklarının keşfedilmesi, genellikle güvenlik araştırmacıları veya beyaz şapkalı hackerlar tarafından yapılır. Açığın keşfedilmesinin ardından, ürünün üreticisine veya geliştiricisine rapor edilir, böylece yama veya düzeltme geliştirebilirler. Ancak, bu açıkların tespiti ve yama geliştirme süreci zaman alabilir, bu nedenle kullanıcıların bu tür açıkları etkin bir şekilde korumak için önlemler almaları önemlidir. Bu önlemler arasında sistemlerin düzenli güncellenmesi, güvenlik yazılımlarının kullanılması ve ağ trafiğinin izlenmesi yer alır.

Bulut Altyapısı Nedir?

Bulut altyapısı (cloud infrastructure), bilgisayar kaynaklarını (örneğin sunucular, depolama, ağlar ve veritabanları) sanal bir bulut ortamında sunan ve yöneten bir hizmettir. Bu bulut altyapısı, fiziksel donanımın sanal makinelere veya kaynaklara bölünmesini, paylaşılmasını ve uzaktan erişimini mümkün kılar. İşletmeler ve bireyler, bu bulut altyapısını kullanarak ihtiyaçlarına göre kaynakları kiralarlar ve bu kaynaklara internet aracılığıyla erişirler.

Bulut altyapısının temel özellikleri şunlar olabilir:

- Sanallaştırma: Fiziksel sunucular ve depolama aygıtları, sanal makineler veya konteynerlar gibi sanal kaynaklara bölünebilir. Bu, kaynakların daha etkili bir şekilde kullanılmasını sağlar.

- Ölçeklenebilirlik: İhtiyaca göre kaynaklar otomatik olarak ölçeklendirilebilir. İş yükü büyüdüğünde veya azaldığında, kaynaklar dinamik olarak ayarlanabilir.

- Self Servis: Kullanıcılar, kaynakları kendileri yönetebilirler. Bu, kaynakları hızlı bir şekilde kullanmalarını ve konfigüre etmelerini sağlar.

- Pay-As-You-Go Modeli: Kullanıcılar yalnızca tükettikleri kaynaklar için ödeme yaparlar. Bu, maliyetleri optimize etmeye yardımcı olur.

- Yedeklilik: Bulut sağlayıcıları, verileri yedekler ve genellikle birden fazla veri merkezi kullanır. Bu, verilerin güvenliğini ve iş sürekliliğini artırır.

- Hız ve Verimlilik: Bulut hizmetleri, kaynakları hızlı bir şekilde sağlar ve yeni uygulamaların veya hizmetlerin hızla başlatılmasını sağlar.

- Güncellemeler ve Bakım: Bulut sağlayıcıları, altyapıyı ve yazılım güncellemelerini ve bakım işlemlerini yönetirler. Kullanıcılar için bu tür sorumluluklar kalkar.

Bulut altyapısı, işletmelerin ve bireylerin ihtiyaçlarına göre kaynakları kiralamasını ve yönetmesini kolaylaştırır. Ayrıca, fiziksel donanımın satın alınması ve bakımı gereksinimini azaltır, böylece maliyetleri düşürür. Bu nedenle, bulut altyapısı, çeşitli uygulamaları barındırmak, verileri depolamak ve iş süreçlerini yönetmek için yaygın olarak kullanılır.

Cloudflare Nedir?

Cloudflare, geniş bir internet hizmetleri platformu sunan ve özellikle güvenlik, performans, ve içerik dağıtımı gibi alanlarda uzmanlaşmış bir şirkettir. Cloudflare, milyonlarca web sitesi ve uygulamasına hız, güvenlik ve güvenilirlik sağlamak için bulut tabanlı hizmetler sunar. Aşağıda Cloudflare’ın sağladığı ana hizmetlerden bazılarına daha yakından bakalım:

- CDN (İçerik Dağıtım Ağı): Cloudflare, içerik dağıtım ağı hizmeti sunarak web sitelerinin ve uygulamaların içeriklerini daha hızlı bir şekilde kullanıcılara ulaştırmasını sağlar. Bu, web sitelerinin daha hızlı yüklenmesine ve performansın artmasına yardımcı olur.

- Web Güvenliği: Cloudflare, DDoS saldırılarına karşı koruma sağlar ve siteleri kötü amaçlı botlardan korur. Ayrıca, web sitelerine WAF (Web Uygulama Güvenliği) koruması eklemek için kullanılır.

- DNS Hizmeti: Cloudflare, hızlı ve güvenilir DNS (Alan Adı Sistemi) hizmetleri sunar. Bu, web sitelerinin alan adlarını çözümlemek ve yönlendirmek için kullanılır.

- SSL/TLS Sertifikaları: Cloudflare, siteler için ücretsiz veya ücretli SSL/TLS sertifikaları sağlar. Bu, web sitelerinin güvenli bir şekilde veri iletimi yapmalarını sağlar.

- SNI Desteği: Cloudflare, birden çok web sitesini aynı IP adresi üzerinden barındırma yeteneği sunar, bu da maliyetleri düşürebilir.

- Hızlandırma ve Optimizasyon: Cloudflare, sayfa önbellekleme ve optimizasyon hizmetleri sunarak web sitelerinin daha hızlı çalışmasına yardımcı olur. Ayrıca, mobil cihazlara özel optimizasyonlar sunar.

- Güvenlik Duvarları: Cloudflare, uygulama ve içerik düzeyinde saldırılara karşı koruma sağlayan bir WAF (Web Uygulama Güvenliği Duvarı) sunar.

Cloudflare’ın sunmuş olduğu hizmetler, özellikle internet üzerindeki güvenlik ve hız konularında büyük bir etki yaratmış ve birçok web sitesi ve uygulama tarafından kullanılmaktadır. Şirketin bulut tabanlı hizmetleri, web sitelerini daha güvenli hale getirmek ve daha hızlı çalışmasını sağlamak için popüler bir tercih haline gelmiştir.

Kaynak: https://thehackernews.com

Foto:

- Makale içerisinde ki fotolar https://thehackernews.com

- Kapak fotosu https://cybersecuritynews.com