Kategori Taranıyor

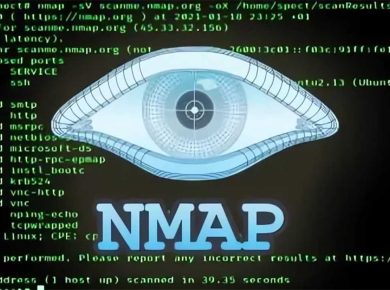

Siber Güvenlik

Siber güvenlik; bilgisayarları, sunucuları, mobil cihazları, elektronik sistemleri, ağları ve verileri kötü amaçlı saldırılardan koruma uygulamasıdır. Bilgi teknolojisi güvenliği veya elektronik bilgi güvenliği olarak da bilinir. Bu terim, işletmelerden mobil bilgi işleme kadar çeşitli bağlamlarda geçerlidir ve birkaç ortak kategoriye ayrılabilir.

Ağ güvenliği, hedefli saldırganlar veya fırsatçı kötü amaçlı yazılımlar olması fark etmeksizin bir bilgisayar ağını davetsiz misafirlerden koruma uygulamasıdır.

Uygulama güvenliği, yazılım ve cihazların tehditlerden etkilenmemesine odaklanır. Ele geçirilmiş bir uygulama, korumak için tasarlanan verilere erişim sağlayabilir. Başarılı güvenlik, daha tasarım aşamasındayken bir program veya cihaz dağıtılmadan önce başlar.

Bilgi güvenliği, hem depolama hem de aktarma sırasında verilerin bütünlüğünü ve gizliliğini korur.

Operasyonel güvenlik, veri varlıklarının işlenmesi ve korunmasına ilişkin süreçleri ve kararları içerir. Kullanıcıların bir ağa erişirken sahip oldukları izinler ve verilerin nasıl ve nerede depolanabileceğini veya paylaşılabileceğini belirleyen prosedürler bu kapsama girer.