Yapay zekâ, IoT, bulut sistemleri ve otomasyon ile hızlanan dijital dönüşüm süreci, sadece iş yapış biçimlerini değil, aynı zamanda tehdit vektörlerini de kökten değiştirdi. Artık sadece veriler değil, üretim hatları, sağlık sistemleri ve kritik altyapılar da siber saldırıların hedefinde. Gelişmiş teknolojilerin sunduğu avantajlar kadar, beraberinde getirdiği güvenlik açıkları da göz ardı edilemez. Bu makalede, dijitalleşme sürecinin doğurduğu siber tehditler, alınması gereken önlemler ve bütünsel güvenlik yaklaşımları kapsamlı şekilde ele alınmaktadır.

Tarihsel Bir Bakış: Siber Saldırıların Evrimi

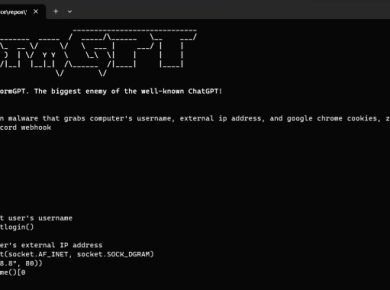

Siber saldırılar yalnızca dijital dosyaları değil, gerçek hayatı da felç edebiliyor.

2010 – Stuxnet: İran’ın uranyum zenginleştirme tesislerine yönelik siber saldırı, endüstriyel ekipmanların dijital ortamda manipüle edilebileceğini tüm dünyaya gösterdi. Siemens PLC‘leri hedef alan bu saldırı, siber savaş çağının başlangıcı oldu.

2015 – Alman Parlamentosu: Almanya Federal Meclisi, organize bir hacker grubu tarafından saldırıya uğradı. Bu olay, siyasi kurumların dijital güvenliğini yeniden sorgulattı.

2017 – WannaCry: 150’den fazla ülkede 100.000’den fazla sistem etkilendi. Sağlık sistemleri, otomotiv fabrikaları ve finans altyapısı durma noktasına geldi. Bu olay, fidye yazılımlarının global tehdit potansiyelini net biçimde ortaya koydu.

Bu örnekler bize bir şeyi açıkça gösteriyor: Siber tehditler yalnızca büyük kurumları değil, aynı zamanda KOBİ’leri ve kamu altyapılarını da tehdit ediyor.

Dijital Dönüşüm Temeli: Güvenlik

Dijital dönüşüm, şirketlerin rekabet avantajı kazandığı bir süreçtir. Ancak dijitalleşmenin sürdürülebilirliği, yalnızca sağlam bir siber güvenlik altyapısı ile mümkündür. Almanya Federal Bilgi Güvenliği Ofisi (BSI), dijitalleşmeyi bir güvenlik sorunu olarak değil, güvenlikle birlikte gelen fırsat olarak ele alıyor.

Dijitalleş Dönüşümün Doğal Sonucu: Daha Fazla Bağlantı, Daha Fazla Risk

Dijital sistemlerin birbirine bağlanması, daha karmaşık yapılar ve daha geniş saldırı yüzeyi anlamına gelir. Artık tehdit yalnızca ofis bilgisayarlarında değil; üretim hatlarında, uzaktan çalışan sistemlerde, mobil cihazlarda ve bulut altyapılarında.

Kritik Noktalar ve Modern Tehdit Vektörleri

1. Bulut Güvenliği

Bulut bilişim, modern iş dünyasının olmazsa olmazı. Ancak yanlış yapılandırılmış sistemler, güvenlik açıkları oluşturabiliyor.

Konfigürasyon Hataları: Gartner’a göre, bulut güvenliğindeki en büyük tehdit kullanıcı kaynaklı hatalardan kaynaklanıyor.

API Güvenliği: OWASP API Security Top 10 listesi, API’lerin ne kadar büyük riskler taşıdığını net biçimde ortaya koyuyor.

Çoklu Bulut (Multi-Cloud): Farklı sağlayıcıların entegre kullanımı, daha karmaşık güvenlik stratejilerini zorunlu kılıyor.

DevSecOps: Güvenliğin yazılım geliştirme sürecinin merkezine alınması, bütünsel güvenlik için kritik önemde.

2. Kimlik ve Erişim Yönetimi (IAM)

Modern sistemlerde iki faktörlü kimlik doğrulama artık bir lüks değil, zorunluluktur. Kullanıcı adı/şifre kombinasyonu yeterli değil; OTP, biyometrik veriler ve donanımsal güvenlik anahtarları daha güvenli erişim sağlar.

Rol Tabanlı Erişim Kontrolü (RBAC): Her kullanıcının erişim yetkileri görev tanımıyla sınırlanmalı.

Merkezi Kimlik Yönetimi: Tek bir çatı altında kimlik doğrulama, denetim ve izleme işlemleri kolaylaştırılmalı.

3. Uç Nokta Güvenliği (Endpoint Security)

Her cihaz, potansiyel bir zayıf halkadır.

E-posta Ağ Geçitleri: Kimlik avı saldırılarını engellemek için gelişmiş tarama sistemleri kullanılmalı.

Sanallaştırılmış Tarayıcılar: İzole gezinti ortamları ile kötü niyetli yazılımlar ağdan uzak tutulabilir.

Eğitim ve Farkındalık: Çalışanların siber hijyen konusunda eğitilmesi, güvenlik zincirinin en zayıf halkasını güçlendirir.

4. Sosyal Mühendislik

Teknolojiden çok, insan psikolojisi hedef alınıyor. Sosyal mühendislik teknikleriyle yapılan saldırılar, kullanıcıların zaaflarından faydalanıyor.

Kimlik Avı (Phishing): Sahte e-postalarla kurumsal bilgiler elde edilmeye çalışılır.

Hedefli Kimlik Avı (Spear Phishing): Belirli bir kuruma/kişiye özel olarak hazırlanmış, daha ikna edici saldırı yöntemidir.

Endüstri 4.0 ve OT Güvenliği

Endüstri 4.0 ile birlikte dijital dönüşüm OT (Operasyonel Teknoloji) ve IT (Bilgi Teknolojileri) sistemleri birleşti. Ancak OT sistemleri genellikle siber güvenliğe uygun tasarlanmamıştır.

Akıllı Fabrikalar: IoT cihazları genellikle temel güvenlik katmanlarından yoksundur.

OT/IT Entegrasyonu: Bu entegrasyon saldırganlar için yeni bir cephe açar.

Yönetim Sorumluluğu: Siber güvenlik, yalnızca BT departmanlarının değil, üst düzey yöneticilerin sorumluluğudur.

Yapay Zeka ve Otomasyon ile Güvenlik

Saldırı sayısı arttıkça, savunma da akıllanmalı.

Yapay Zekâ Destekli Tespit: Şüpheli davranışlar, AI algoritmalarıyla anında analiz edilebilir.

Otomatik Müdahale: Tanımlanan anormalliklere karşı sistemin otomatik aksiyon alması, müdahale süresini azaltır.

Yüksek Alarm Gürültüsü (Alert Fatigue) Sorunu: Yapay zekâ, gereksiz alarmları filtreleyerek güvenlik ekiplerinin iş yükünü azaltır.

Güvenlik Olmadan Dijital Dönüşüm Olmaz

Dijital dönüşüm, inovasyonun lokomotifi olabilir; ancak siber güvenlik, bu lokomotifin raylarda kalmasını sağlar. Günümüz dünyasında siber güvenlik artık bir IT konusu değil, bir iş stratejisidir. Şirketlerin büyümesi, itibarını koruması ve dijital altyapılarını sürdürülebilir şekilde kullanabilmesi için bütünsel ve katmanlı güvenlik sistemlerine yatırım yapması şarttır.

Ethicalhackers.com.tr olarak, bu süreci sadece izleyen değil, yönlendiren taraf olmanızı hedefliyoruz. Unutmayın: Dijital gelecek güvenlikten doğar.